Questões Sobre Conceitos, Modelos, Tipos e Topologias de Redes - Informática - concurso

361) “É o tipo de configuração mais comum. A rede é organizada de forma que os nós sejam conectados a um hub central, que atua como um servidor. O hub gerencia a transmissão de dados pela rede. Ou seja, qualquer dado enviado pela rede viaja pelo hub central antes de terminar em seu destino”.

- A) Estrela.

- B) Árvore.

- C) Barramento.

- D) Malha.

- E) Anel.

A alternativa correta é letra A) Estrela.

O texto descreve qual topologia de rede?

a) Estrela.

b) Árvore.

c) Barramento.

d) Malha.

e) Anel.

Analisando as alternativas, temos que:

A – Estrela.

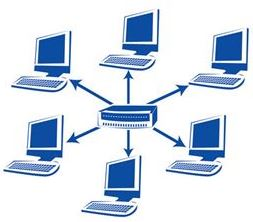

Certa: de fato, na topologia em estrela todos os computadores são conectados a um dispositivo concentrador de cabos (ou sinais de rádio, em redes sem fio), que recebe as informações e as envia a seus respectivos destinatários – na maioria dos casos, o dispositivo usado é um switch (nó central), mas também pode ser um hub. O desempenho obtido numa rede em estrela depende da quantidade de tempo requerido pelo nó central para processar e encaminhar mensagens, e da carga de tráfego de conexão, ou seja, é limitado pela capacidade de processamento do nó central. A facilidade na inserção de novos equipamentos na rede é uma vantagem desta topologia, que é representada da seguinte forma:

B – Árvore.

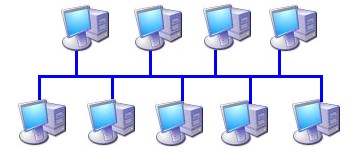

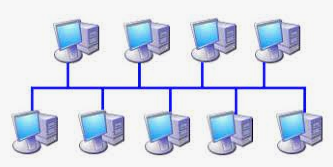

Errada: a topologia em árvore é equivalente a várias redes estrelas interligadas entre si através de seus nós centrais. É representada da seguinte forma:

C – Barramento.

Errada: na topologia em barramento todos os computadores da rede são conectados a um cabo central, chamado backbone, que em inglês, significa espinha dorsal, na qual não se usa qualquer concentrador de cabos, como na figura abaixo:

D – Malha.

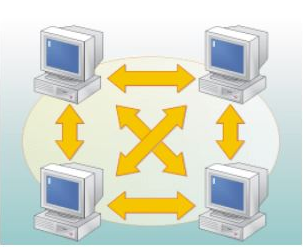

Errada: na topologia em Malha (ou mesh) existe uma ligação física direta entre cada um dos nós, ou seja, todos se comunicam com todos, na qual não se usa qualquer concentrador de cabos, como vemos na figura a seguir. A vantagem desta topologia é a tolerância a falhas no que diz respeito ao cabeamento, pois a rede depende muito mais dos computadores do que da rede propriamente dita.

E – Anel.

Errada: na topologia em Anel (ring) cada computador é conectado a outros dois, formando um anel. Neste caso, quando um computador tem um problema, a rede inteira tem seu funcionamento interrompido, pois os dados trafegam apenas em um sentido. Com relação aos cabos, como não há necessidade de uso de um concentrador (como no caso da topologia em estrela, por exemplo), usa-se uma quantidade pequena de cabos. É representada da seguinte forma:

Assim sendo, A RESPOSTA É A LETRA A.

362) Em relação aos conceitos sobre redes de computadores, assinale a afirmativa correta.

- A) O protocolo RIP permite o uso de VLSM (Variable Length Subnet Masks).

- B) As ferramentas WireShark, Microsoft Network Monitor, Capsa Packet Sniffer, InnoNWSniffer Monitor e SniffPass Network são analisadores de tráfego de rede.

- C) O SNAT é uma técnica de PAT usada para modificar o endereço de destino do datagrama que foi originado dentro de uma rede interna e que esteja sendo encaminhado para a internet.

- D) Zabbix, Cacti, Nagios, PRTG Network Monitor e Manin são ferramentas de monitoramento de rede.

- E) Um switch L3 permite a criação de VLANs e a interconexão entre elas.

A alternativa correta é letra E) Um switch L3 permite a criação de VLANs e a interconexão entre elas.

Em relação aos conceitos sobre redes de computadores, assinale a afirmativa correta.

a) O protocolo RIP permite o uso de VLSM (Variable Length Subnet Masks).

b) As ferramentas WireShark, Microsoft Network Monitor, Capsa Packet Sniffer, InnoNWSniffer Monitor e SniffPass Network são analisadores de tráfego de rede.

c) O SNAT é uma técnica de PAT usada para modificar o endereço de destino do datagrama que foi originado dentro de uma rede interna e que esteja sendo encaminhado para a internet.

d) Zabbix, Cacti, Nagios, PRTG Network Monitor e Manin são ferramentas de monitoramento de rede.

e) Um switch L3 permite a criação de VLANs e a interconexão entre elas.

Analisando as alternativas, temos que:

A – O protocolo RIP permite o uso de VLSM (Variable Length Subnet Masks).

Errada: o RIP v1 não suporta redes descontíguas, e isto inclui VLSM ou super-redes de roteamento entre Domínios com Endereços Classless (CIDR - Classless Inter-Domain Routing). O RIP v2, que é um aprimoramento dos recursos e extensões do RIP v1 suporta VLSM e CIDR.

B – As ferramentas WireShark, Microsoft Network Monitor, Capsa Packet Sniffer, InnoNWSniffer Monitor e SniffPass Network são analisadores de tráfego de rede.

Errada: Wireshark é um sniffer (analisador de protocolo) que permite que seu usuário capture e navegue interativamente no tráfego de uma rede de computadores em tempo de execução usando a interface de rede do computador. Também é usado por administradores de rede para detectar problemas ou conexões suspeitas, testar se as senhas usadas na rede estão realmente sendo criptografadas e realizar uma série de outras atividades relacionadas a segurança. Possui interface gráfica e apresenta informações sobre a árvore de protocolos do pacote, o conteúdo dos pacotes e ainda permite a captura de pacotes IPv6.

Netmon (Microsoft Network Monitor), conhecido como monitor de rede, é um analisador de protocolo, que permite capturar, exibir e analisar dados da rede, útil para ajudar a solucionar problemas com aplicativos na rede.

Capsa Packet Sniffer é um farejador de pacotes ethernet (analisador de rede ou sniffer de rede) para fins de monitoramento e solução de problemas de rede. Ele executa em tempo real captura de pacotes, monitoramento de rede, avançado de análise de protocolo, em profundidade de decodificação de pacotes e diagnóstico.

InnoNWSniffer permite monitorar pacotes de dados de um computador conectado à sua rede. Em seguida, ele exibe o endereço de origem e o destino dos dados, bem como a versão do IP, permitindo monitorar o tráfego.

Não existe aplicativo denominado "Sniffpass Network". Sniffpass é um software que permite recuperar senhas.

C – O SNAT é uma técnica de PAT usada para modificar o endereço de destino do datagrama que foi originado dentro de uma rede interna

Errada: SNAT (Secure Network Address Translation) é um recurso que permite traduzir endereços de forma que vários computadores de uma rede local usem um único endereço IP para acessar a Internet. Diferente do que se afirma, consiste em modificar o endereço de origem dos hosts clientes antes do pacote ser enviado para a Internet; quando o tráfego de retorno volta, o endereço de destino é reescrito para seu valor original.

D – Zabbix, Cacti, Nagios, PRTG Network Monitor e Manin são ferramentas de monitoramento de rede.

Errada: Zabbix, Cacti, Nagios e PRTG Network Monitor são, de fato, ferramentas de monitoramento de rede, mas não existe software com este propósito denominado "Manin".

E – Um switch L3 permite a criação de VLANs e a interconexão entre elas.

Certa: de fato, switch L3 é semelhante a switch L2 (já que permite a conexão através de portas, permite a criação de VLANs, etc), e atua como um roteador, permitindo interconectar VLANs, como indica o livro "Desvendando Vlans", de Ademar Felipe Fey e Raul Ricardo Gauer, como vemos a seguir:

Os switches de camada 3 são usados principalmente no backbone da rede LAN de uma empresa que quer usar VLANs para segmentar a sua rede física em várias redes lógicas.

Na figura acima, o equipamento utilizado para realizar a interconexão entre as VLANs é um switch de nível 3.

Assim sendo, A RESPOSTA É A LETRA E.

363) A rede de computadores do departamento de Berenice está configurada da seguinte forma: Computador A: IP: 192.168.2.35 GATEWAY: 192.168.2.1 Computador B: IP: 192.168.2.33 GATEWAY: 192.168.2.1 Computador C: IP: 192.168.3.35 GATEWAY: 192.168.2.1 Computador D: IP: 192.168.2.20 GATEWAY: 192.168.3.2 Sobre essa rede, é correto afirmar:

- A) ( ) Se o computador cujo IP é 192.168.3.35 não estiver conectado à internet, o computador A e o computador C também não estarão conectados.

- B) ( ) Existe um conflito de IP entre o computador A e o computador C, visto que o endereço termina com o mesmo número.

- C) ( ) O computador cujo endereço IP é 192.168.2.1 serve como um possível ponto de acesso à internet para os computadores A, B e C.

- D) ( ) O computador D está conectado em uma impressora compartilhada no IP 192.168.3.2, porém não está conectado à internet.

A alternativa correta é letra C) ( ) O computador cujo endereço IP é 192.168.2.1 serve como um possível ponto de acesso à internet para os computadores A, B e C.

A rede de computadores do departamento de Berenice está configurada da seguinte forma:

Computador A: IP: 192.168.2.35 GATEWAY: 192.168.2.1

Computador B: IP: 192.168.2.33 GATEWAY: 192.168.2.1

Computador C: IP: 192.168.3.35 GATEWAY: 192.168.2.1

Computador D: IP: 192.168.2.20 GATEWAY: 192.168.3.2

Sobre essa rede, é correto afirmar:

a) ( ) Se o computador cujo IP é 192.168.3.35 não estiver conectado à internet, o computador A e o computador C também não estarão conectados.

b) ( ) Existe um conflito de IP entre o computador A e o computador C, visto que o endereço termina com o mesmo número.

c) ( ) O computador cujo endereço IP é 192.168.2.1 serve como um possível ponto de acesso à internet para os computadores A, B e C.

d) ( ) O computador D está conectado em uma impressora compartilhada no IP 192.168.3.2, porém não está conectado à internet.

Em uma rede TCP/IP, como é o caso da Internet e de intranets, cada nó recebe um endereço IP único que o identifica na rede. Um endereço IP é composto de uma sequência de 32 bits, divididos em 4 grupos de 8 bits cada. Cada grupo de 8 bits recebe o nome de octeto. O endereço IP é dividido em duas partes. A primeira identifica a rede à qual o computador está conectado e a segunda identifica o host dentro da rede.

Gateway é um equipamento que permite a comunicação entre duas aplicações diferentes, como duas redes que utilizem protocolos diferentes e o compartilhamento da conexão da Internet entre várias estações.

Analisando as alternativas, temos que:

A – Se o computador cujo IP é 192.168.3.35 não estiver conectado à internet, o computador A e o computador C também não estarão conectados.

Errada: o computador cujo IP é 192.168.3.35 é o computador C. Se ele não estiver conectado à Internet, via gateway ou de forma direta, tal fato não influencia na conexão do computador A, ou seja, este último pode estar conectado ou não à Internet.

B – Existe um conflito de IP entre o computador A e o computador C, visto que o endereço termina com o mesmo número.

Errada: não há qualquer conflito entre os endereços IP do computador A e do computador C, já que, embora o último octeto seja igual em ambos os endereços, o terceiro octeto é diferente: enquanto no computador A este valor é 2, no computador C este valor é 3.

C – O computador cujo endereço IP é 192.168.2.1 serve como um possível ponto de acesso à internet para os computadores A, B e C.

Certa: de fato, o endereço 192.168.2.1 se refere a um gateway o que, conforme comentado acima, é um equipamento que permite o compartilhamento da conexão da Internet entre várias estações, no caso, os computadores A, B e C.

D – O computador D está conectado em uma impressora compartilhada no IP 192.168.3.2, porém não está conectado à internet.

Errada: o que se pode afirmar com relação ao computador D é que ele está conectado a um gateway cujo endereço IP é 192.168.3.2, o que provavelmente permita que este computador tenha acesso à Internet. Nenhuma das informações fornecidas permite concluir que haja ou não conexão com uma impressora.

Assim sendo, A RESPOSTA É A LETRA C.

364) Trabalhando em condições normais de funcionamento e configuração de rede de comunicação, um Assistente percebeu que não podia acessar do computador de sua casa, pela internet, algumas páginas exclusivas do órgão público em que trabalha, por serem propositalmente bloqueadas para uso externo (acesso que ele normalmente realiza quando utiliza os computadores do órgão público). Por questões de política organizacional, essa exclusividade se deve ao fato de a organização limitar o acesso a estas páginas

- A) ao público não funcionário da organização.

- B) a quem tem computador do tipo servidor de arquivos.

- C) à intranet corporativa.

- D) aos modems com wi-fi corporativo.

- E) aos diretores da organização.

A alternativa correta é letra C) à intranet corporativa.

Trabalhando em condições normais de funcionamento e configuração de rede de comunicação, um Assistente percebeu que não podia acessar do computador de sua casa, pela internet, algumas páginas exclusivas do órgão público em que trabalha, por serem propositalmente bloqueadas para uso externo (acesso que ele normalmente realiza quando utiliza os computadores do órgão público). Por questões de política organizacional, essa exclusividade se deve ao fato de a organização limitar o acesso a estas páginas

a) ao público não funcionário da organização.

b) a quem tem computador do tipo servidor de arquivos.

c) à intranet corporativa.

d) aos modems com wi-fi corporativo.

e) aos diretores da organização.

Analisando as alternativas, temos que:

A – ao público não funcionário da organização.

Errada: segundo o enunciado, as páginas exclusivas do órgão público em que trabalha, são propositalmente bloqueadas para uso externo, ou seja, o acesso é proibido a qualquer pessoa que não seja funcionário da organização.

B – a quem tem computador do tipo servidor de arquivos.

Errada: segundo o enunciado, as páginas exclusivas do órgão público em que trabalha, são propositalmente bloqueadas para uso externo, ou seja, o acesso é proibido a qualquer pessoa que não seja funcionário da organização.

C – à intranet corporativa.

Certa: de fato, Intranet é uma rede privada, pertencente a uma empresa (ou a uma residência), de acesso restrito a seus membros, que utiliza os mesmos padrões e protocolos da Internet, tais como http, tcp, ip, smtp, pop3, etc. Assim, os mesmos programas utilizados na Internet podem também ser aplicados à Intranet. Ao limitar o acesso às páginas à intranet coorporativa, elas só podem ser usadas a partir de computadores que façam parte da intranet, ou seja, os computadores do órgão em que trabalha.

D – aos modems com wi-fi corporativo.

Errada: mesmo que fosse possível identificar modens com "wi-fi corporativo", ela permitira que pessoas externas ao órgão com modens wi-fi tivessem acesso às páginas, quando o enunciado informa que o acesso é proibido a qualquer pessoa que não seja funcionário da organização.

E – aos diretores da organização.

Errada: o enunciado menciona que o acesso é proibido a qualquer pessoa que não seja funcionário da organização, mas não especifica que apenas diretores da organização possam acessá-las.

Assim sendo, A RESPOSTA É A LETRA C.

365) O modelo de arquitetura TCP/IP trabalha com os protocolos em suas respectivas camadas. Marque a opção em que o protocolo esteja de acordo com a camada da arquitetura TCP/IP a qual pertence.

- A) IP (Internet Protocol) – Camada de Transporte.

- B) SIP (Session Initiation Protocol) – Camada de Sessão.

- C) ICMPv6 (Internet Control Message Protocol Version 6) – Camada de Rede.

- D) TELNET – Camada de Rede.

- E) SSH (Secure Shell) – Camada de Sessão.

A alternativa correta é letra C) ICMPv6 (Internet Control Message Protocol Version 6) – Camada de Rede.

O modelo de arquitetura TCP/IP trabalha com os protocolos em suas respectivas camadas. Marque a opção em que o protocolo esteja de acordo com a camada da arquitetura TCP/IP a qual pertence.

a) IP (Internet Protocol) – Camada de Transporte.

b) SIP (Session Initiation Protocol) – Camada de Sessão.

c) ICMPv6 (Internet Control Message Protocol Version 6) – Camada de Rede.

d) TELNET – Camada de Rede.

e) SSH (Secure Shell) – Camada de Sessão.

Analisando as alternativas, temos que:

A – IP (Internet Protocol) – Camada de Transporte.

Errada: este protocolo atua na Camada de Rede.

B – SIP (Session Initiation Protocol) – Camada de Sessão.

Errada: este protocolo atua na Camada de Aplicação.

C – ICMPv6 (Internet Control Message Protocol Version 6) – Camada de Rede.

Certa: de fato, este protocolo atua na Camada de Rede.

D – TELNET – Camada de Rede.

Errada: este protocolo atua na Camada de Aplicação.

E – SSH (Secure Shell) – Camada de Sessão.

Errada: este protocolo atua na Camada de Aplicação.

Assim sendo, A RESPOSTA É A LETRA C.

366) Por meio da topologia da rede é possível saber como os enlaces físicos e seus nós estão organizados para determinar os caminhos existentes. Sobre os tipos de topologias em rede, marque a opção incorreta.

- A) Estrela: novos dispositivos podem ser adicionados ou os já existentes removidos sem que haja interrupção do funcionamento da rede. Porém existe a dependência de um nó central que em caso de falha deixará a rede inoperante.

- B) Malha: interconexão dos nós com alta confiabilidade, com vários caminhos de entrega e baixa complexidade de implementação física.

- C) Barramento: cada nó acrescentado influenciará na velocidade de transmissão.

- D) Anel: facilidade em identificar o ponto de falha, porém com o fato do tráfego passar por todas as estações do anel haverá um atraso referente a cada estação.

- E) Árvore: é considerada uma expansão da topologia de barramento.

A alternativa correta é letra B) Malha: interconexão dos nós com alta confiabilidade, com vários caminhos de entrega e baixa complexidade de implementação física.

Por meio da topologia da rede é possível saber como os enlaces físicos e seus nós estão organizados para determinar os caminhos existentes. Sobre os tipos de topologias em rede, marque a opção incorreta.

a) Estrela: novos dispositivos podem ser adicionados ou os já existentes removidos sem que haja interrupção do funcionamento da rede. Porém existe a dependência de um nó central que em caso de falha deixará a rede inoperante.

b) Malha: interconexão dos nós com alta confiabilidade, com vários caminhos de entrega e baixa complexidade de implementação física.

c) Barramento: cada nó acrescentado influenciará na velocidade de transmissão.

d) Anel: facilidade em identificar o ponto de falha, porém com o fato do tráfego passar por todas as estações do anel haverá um atraso referente a cada estação.

e) Árvore: é considerada uma expansão da topologia de barramento.

A alternativa ERRADA é a LETRA B.

Segundo o livro "Comunicação de dados e Redes de computadores", de Behrouz A. Forouzan:

Malha Em uma topologia de malha, cada dispositivo possui um link ponto a ponto dedicado com cada um dos demais dispositivos. O termo dedicado significa que o link transporta tráfego apenas entre os dois dispositivos que ele conecta. Para encontrar o número de links físicos em uma rede em malha totalmente conectada com n nós, precisamos considerar primeiro que cada nó deve estar conectado a cada um dos demais nós.

O erro consiste no fato de que a implementação física pode ser bem complexa, já que, em primeiro lugar, como cada dispositivo tem de estar conectado a cada um dos demais, a instalação e a reconstrução são trabalhosas. Em segundo, o volume do cabeamento pode ser maior que o espaço disponível (nas paredes, tetos ou pisos) seja capaz de acomodar.

367) Leia a frase abaixo referente às estruturas de redes de computadores e topologia:

- A) barramento (bus) / anel (ring) / estrela (star)

- B) linear (line) / caracol (snail) / quadrada (square)

- C) estrela (star) / caracol (snail) / quadrada (square)

- D) anel (ring) / linear (line) / barramento (bus)

A alternativa correta é letra A) barramento (bus) / anel (ring) / estrela (star)

"As três topologias físicas mais comumente usadas são respectivamente: ______, ______ e ______."

a) barramento (bus) / anel (ring) / estrela (star)

b) linear (line) / caracol (snail) / quadrada (square)

c) estrela (star) / caracol (snail) / quadrada (square)

d) anel (ring) / linear (line) / barramento (bus)

Analisando as alternativas, temos que:

A – barramento (bus) / anel (ring) / estrela (star)

Certa: topologia de rede define a organização de uma rede através das quais equipamentos são conectados. Ele descreve a forma através da qual os dispositivos são organizados e conectados uns com os outros. De fato, as topologias mais comuns são as seguintes:

Na topologia em barramento, todos os nós estão conectados a uma barra que é compartilhada entre todos os processadores, podendo o controle ser centralizado ou distribuído. As informações enviadas por um nó trafegam pelo backbone (que é o cabo central) até chegar ao nó de destino. A topologia em barramento é representada graficamente da seguinte forma:

Na topologia em Anel (ring), cada computador é conectado a outros dois, formando um anel (circuito fechado). Neste caso, quando um computador tem um problema, a rede inteira tem seu funcionamento interrompido, pois na maioria dos casos os dados trafegam apenas em um sentido. Quando uma mensagem é enviada por um nó, ela entra no Anel e circula até ser retirada pelo nó destino, ou então até voltar ao nó fonte, dependendo do protocolo empregado. A figura a seguir ilustra o funcionamento de uma rede em Anel:

Na topologia em estrela, todos os computadores são conectados a um dispositivo concentrador de cabos (ou sinais de rádio, em redes sem fio), que recebe as informações e as envia a seus respectivos destinatários – na maioria dos casos, o dispositivo usado é um switch – como vemos na figura a seguir:

B – linear (line) / caracol (snail) / quadrada (square)

Errada: topologia "linear" é a mesma coisa que "em barramento", comentada acima. Não existem, no entanto, topologia "caracol" e nem "quadrada".

C – estrela (star) / caracol (snail) / quadrada (square)

Errada: a topologia em estrela foi comentada acima. Não existem, no entanto, topologia "caracol" e nem "quadrada".

D – anel (ring) / linear (line) / barramento (bus)

Errada: a topologia em anel foi comentada acima. Topologia "linear" é a mesma coisa que "em barramento". No entanto, não foi citada a topologia em estrela, que é uma das mais usadas atualmente.

Assim sendo, A RESPOSTA É A LETRA A.

368) Dentro do estudo das Redes de Computadores observamos uma série de conceitos que abrangem suas mais variadas estruturas e funcionalidades. Dentre esses conceitos encontramos os que versam sobre a sua topologia.

- A) A assertiva II está correta, mas a assertiva I não apresenta conteúdo verdadeiro, visto que a característica apresentada é observada na topologia do tipo barramento.

- B) O conteúdo da assertiva I está correto, no entanto, o que é afirmado na assertiva II não é verdadeiro.

- C) A assertiva I apresenta conteúdo falso, pois a característica apresentada é observada na topologia linear.

- D) A assertiva I está correta, no entanto, o conteúdo expresso na assertiva III não é verdadeiro, pois a regeneração apontada não ocorre.

- E) O conteúdo da assertiva III é verdadeiro, assim como o conteúdo da assertiva II.

A alternativa correta é letra B) O conteúdo da assertiva I está correto, no entanto, o que é afirmado na assertiva II não é verdadeiro.

“A topologia de rede descreve o modo como todos os dispositivos estão ligados entre si e a forma como se processa a troca de informação entre eles. Essa topologia garante a redução de custos e o aumento da eficiência do sistema por meio da combinação de recursos” (MENDES, 2016, p.48).

Observe as assertivas que se seguem sobre o cenário em questão e depois indique a alternativa que apresenta conteúdo correto.

I - A topologia estrela é caracterizada por um elemento central que gerencia o fluxo de dados da rede, estando diretamente conectado (ponto a ponto) a cada dispositivo de rede.

II - A topologia linear é formada por um círculo lógico aberto e tem como vantagem principal a presença de atenuação que permite a confirmação dos dados enviados e recebidos.

III - Na topologia do tipo anel se observa uma regeneração do sinal transmitido cada vez que o mesmo passa por uma estação da rede.

a) A assertiva II está correta, mas a assertiva I não apresenta conteúdo verdadeiro, visto que a característica apresentada é observada na topologia do tipo barramento. b) O conteúdo da assertiva I está correto, no entanto, o que é afirmado na assertiva II não é verdadeiro. c) A assertiva I apresenta conteúdo falso, pois a característica apresentada é observada na topologia linear. d) A assertiva I está correta, no entanto, o conteúdo expresso na assertiva III não é verdadeiro, pois a regeneração apontada não ocorre. e) O conteúdo da assertiva III é verdadeiro, assim como o conteúdo da assertiva II.

Analisando as afirmativas, temos que:

I - A topologia estrela é caracterizada por um elemento central que gerencia o fluxo de dados da rede, estando diretamente conectado (ponto a ponto) a cada dispositivo de rede.

Certa: de fato, na topologia em estrela todos os computadores são conectados a um dispositivo concentrador de cabos (ou sinais de rádio, em redes sem fio), que recebe as informações e as envia a seus respectivos destinatários – na maioria dos casos, o dispositivo usado é um switch (nó central). O desempenho obtido numa rede em estrela depende da quantidade de tempo requerido pelo nó central para processar e encaminhar mensagens, e da carga de tráfego de conexão, ou seja, é limitado pela capacidade de processamento do nó central. A figura a seguir ilustra o funcionamento de uma rede em Estrela:

II - A topologia linear é formada por um círculo lógico aberto e tem como vantagem principal a presença de atenuação que permite a confirmação dos dados enviados e recebidos.

Errada: não existe topologia formada por um "círculo lógico aberto". Topologia "linear" é a mesma coisa que "em barramento", na qual todos os nós estão conectados a uma barra que é compartilhada entre todos os processadores, podendo o controle ser centralizado ou distribuído. As informações enviadas por um nó trafegam pelo backbone (que é o cabo central) até chegar ao nó de destino. A topologia em barramento é representada graficamente da seguinte forma:

III - Na topologia do tipo anel se observa uma regeneração do sinal transmitido cada vez que o mesmo passa por uma estação da rede.

Certa: de fato, na topologia em Anel (ring), cada computador é conectado a outros dois, formando um anel (circuito fechado). Neste caso, quando um computador tem um problema, a rede inteira tem seu funcionamento interrompido, pois na maioria dos casos os dados trafegam apenas em um sentido. Quando uma mensagem é enviada por um nó, ela entra no Anel e circula até ser retirada pelo nó destino, ou então até voltar ao nó fonte, dependendo do protocolo empregado. Como o sinal é recebido por um circuito e reproduzido por outro há a regeneração do sinal no meio de comunicação A figura a seguir ilustra o funcionamento de uma rede em Anel:

Analisando as alternativas, temos que:

A – A assertiva II está correta, mas a assertiva I não apresenta conteúdo verdadeiro, visto que a característica apresentada é observada na topologia do tipo barramento.

Errada: a assertiva II está errada.

B – O conteúdo da assertiva I está correto, no entanto, o que é afirmado na assertiva II não é verdadeiro.

Certa: de fato, a assertiva I está correta, e a II está errada.

C – A assertiva I apresenta conteúdo falso, pois a característica apresentada é observada na topologia linear.

Errada: a assertiva I está correta.

D – A assertiva I está correta, no entanto, o conteúdo expresso na assertiva III não é verdadeiro, pois a regeneração apontada não ocorre.

Errada: a assertiva III está correta.

E - O conteúdo da assertiva III é verdadeiro, assim como o conteúdo da assertiva II.

Errada: a assertiva II está errada, a assertiva III está correta.

Assim sendo, A RESPOSTA É A LETRA B.

369) Julgue o item, relativos ao sistema operacional Windows 8, aos conceitos de redes de computadores, ao programa de navegação Mozilla Firefox, em sua versão mais atual, e aos conceitos de organização e de gerenciamento de arquivos.

- A) Certo

- B) Errado

A alternativa correta é letra A) Certo

Um dos tipos de rede WAN (Wide Area Network) é a WAN ponto a ponto, a qual pode ser definida como uma rede que conecta dois dispositivos de comunicação usando um meio de transmissão.

O ITEM ESTÁ CERTO pois esta informação é confirmada pelo livro "Redes de Computadores: uma abordagem top-down", de Behrouz A. Forouzan e Firouz Mosharraf, como vemos a seguir:

Uma rede de longa distância (WAN - Wide Area Network) é também uma interligação de dispositivos capazes de se comunicar. WAN tem uma extensão geográfica maior, abrangendo uma cidade, um estado, um país ou mesmo o mundo. Uma WAN interliga dispositivos de conexão como switches, roteadores ou modems. Uma WAN costuma ser criada e operada por empresas de comunicação e alugada por uma organização que a utiliza. Encontramos dois exemplos distintos de WANs hoje em dia: WANs ponto a ponto e comutadas (ou WANs de comutação).

Uma WAN ponto a ponto é uma rede que conecta dois dispositivos de comunicação usando um meio de transmissão (cabo ou ar).

370) A topologia física de rede de computadores em que cada dispositivo tem um link ponto a ponto dedicado conectado apenas com o controlador central, como, por exemplo, um hub, e que possui como vantagem a robustez é o(a)

- A) barra.

- B) malha.

- C) barramento.

- D) estrela.

- E) anel.

A alternativa correta é letra D) estrela.

A topologia física de rede de computadores em que cada dispositivo tem um link ponto a ponto dedicado conectado apenas com o controlador central, como, por exemplo, um hub, e que possui como vantagem a robustez é o(a)

a) barra.

b) malha.

c) barramento.

d) estrela.

e) anel.

Analisando as alternativas, temos que:

A – barra.

Errada: topologia em barra é a mesma coisa que barramento, comentada abaixo.

B – malha.

Errada: na topologia em malha (ou mesh) existe uma ligação física direta entre cada um dos nós, ou seja, cada dispositivo possui um link ponto a ponto dedicado a cada um dos demais dispositivos (sequer é usado um controlador central) e todos se comunicam com todos, como vemos na figura a seguir. A vantagem desta topologia é a tolerância a falhas no que diz respeito ao cabeamento, pois a rede depende muito mais dos computadores do que da rede propriamente dita.

C – barramento.

Errada: a topologia de barramento é multiponto, na qual um longo cabo atua como um backbone que interliga todos os dispositivos da rede, como vemos na figura a seguir. Neste tipo de rede, a qualquer momento no máximo um computador pode executar a função de mestre e pode efetuar uma transmissão, de forma que os demais não poderão enviar qualquer tipo de mensagem, fazendo-se necessária a definição de alguma regra de arbitragem, seja centralizado ou distribuído.

D – estrela.

Certa: em uma topologia em estrela cada dispositivo tem um link ponto a ponto dedicado ligado apenas com o controlador central, na maioria das vezes, geralmente um hub ou um switch, de forma tal que os dispositivos não são ligados diretamente entre si. Quando um dispositivo tiver que enviar dados para outro, deve enviar os dados ao controlador, que, então, os retransmite para o outro dispositivo, como vemos na figura a seguir:

E – anel.

Errada: na topologia em anel cada dispositivo possui uma conexão ponto a ponto dedicada com os outros dois dispositivos conectados de cada lado, ou seja, não há conexão com um controlador central porque nesta topologia sequer é usado um controlador deste tipo. Um sinal percorre todo o anel em um sentido, de dispositivo para dispositivo, até atingir seu destino, como vemos na figura a seguir.

Assim sendo, A RESPOSTA É A LETRA D.